Foram encontradas 505 questões.

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNDATEC

Orgão: Pref. Esteio-RS

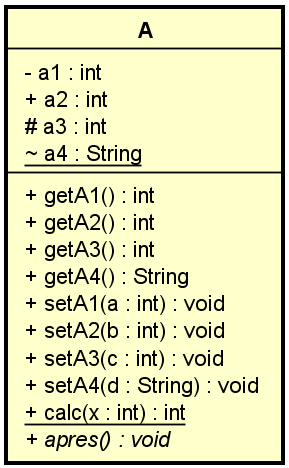

A questão 48 baseia-se na Figura 7, que mostra, intencionalmente, apenas uma classe de um diagrama de classes, da Linguagem de Modelagem Unificada (UML). Nessa classe, para cada um de seus atributos, foram criadas duas operações, sendo uma "get" e outra "set". Por exemplo, as operações "getA3" (seta nº 5) e "setA3" (seta nº 7) referem-se, especificamente, ao atributo "a3" (seta nº 2). Além dessas operações, há outras, onde a chamada "apres" (seta nº 8) está escrita em itálico.

Figura 7 - Classe

Observando-se a classe mostrada na Figura 7, analise as assertivas abaixo:

I. O atributo "a2" (seta nº 1) é do tipo "public", e o seu conteúdo somente poderá ser acessado ou alterado por meio das operações da classe "A", "getA2" (seta nº 4) e "setA2" (seta nº 6).

II. "a4" (seta nº 3) é um atributo estático, e o seu conteúdo será o mesmo para todos os objetos instanciados da classe "A".

III. A operação "apres" (seta nº 8) é abstrada, não sendo implementável pela classe "A".

Quais estão corretas?

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNDATEC

Orgão: Pref. Esteio-RS

A questão 50 baseia-se na Figura 9, que mostra, intencionalmente, apenas uma fração de código em PHP, no qual se inseriu, intencionalmente, nos locais apontados pelas setas nº 1 e 2, retângulos, de modo a ocultar o código fonte existente nesses locais. Esse código fonte já está utilizando um arquivo chamado "aux.dat", no modo de leitura e escrita, que se encontra armazenado em um computador local, com sistema operacional Windows, em local padrão.

Figura 9 - Código em PHP

O código fonte PHP, da Figura 9, ao ser executado, realiza as seguintes atividades:

(1) abre o arquivo "aux.dat", em modo de leitura e gravação, apaga todo o seu conteúdo e coloca o ponteiro no início do arquivo, reduzindo o seu comprimento para zero;

(2) grava o conteúdo da variável "$numero" no arquivo "aux.dat";

(3) fecha o arquivo "aux.dat".

Nesse caso, para realizar tais atividades, basta inserir, no local apontado pela seta nº 2, o seguinte código fonte:

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNDATEC

Orgão: Pref. Esteio-RS

A questão 41 baseia se na Figura 4, que mostra um porta moedas com seis compartimentos, onde cada um deles é utilizado para armazenar moedas de um tipo, como, por exemplo, moedas de R$1,00, R$0,50, R$0,25, etc. Nesse porta moedas, existem cinco compartimentos com moedas e um vazio. Qualquer moeda somente pode ser inserida e retirada desse dispositivo pela sua parte superior.

Figura 4 - Porta-moedas

A Figura 4 mostra um porta-moedas que funciona da seguinte forma: (1) ao se acrescentar uma nova moeda, ela é inserida, obrigatoriamente, na parte superior, imediatamente acima da última moeda que já se encontra armazenada nesse dispositivo; se ainda não houver nenhuma moeda em um compartimento, ela será a primeira e as que vierem depois serão inseridas sobre ela; e (2), ao ser retirada uma moeda, é sempre retirada a última que foi inserida, ou seja, a que está sobre todas as demais. Nesse caso, em termos de estrutura de dados, o porta-moedas exemplifica o funcionamento de uma:

I. Estrutura do tipo FIFO.

II. "Pilha".

III. Lista linear.

Quais estão corretas?

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNDATEC

Orgão: Pref. Esteio-RS

- Fundamentos de ProgramaçãoAlgoritmosConceitos Básicos de Algoritmos

- Fundamentos de ProgramaçãoLógica de Programação

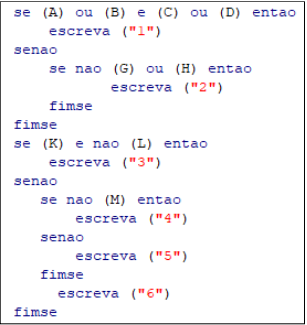

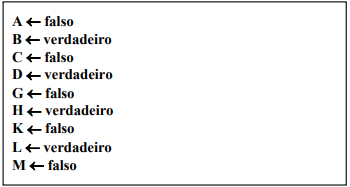

A questão baseia-se nas Figuras 5(a) e 5(b). A Figura 5(a) mostra, intencionalmente, apenas parte de um algoritmo, representado em pseudocódigo, onde algumas instruções foram suprimidas intencionalmente. As letras "A", "B", "C", "D", "G", "H", "K", "L" e "M" são variáveis lógicas, cujos conteúdos poderão ser somente "falso" ou "verdadeiro". A Figura 5(b) exibe as variáveis e respectivos conteúdos que serão atribuídos a essas variáveis durante a execução desse algoritmo.

Figura 5(a) - Algoritmo

Figura 5(a) - Algoritmo

Figura 5(b) - Variáveis e respectivos conteúdos

Figura 5(b) - Variáveis e respectivos conteúdos

Durante a execução do algoritmo, mostrado na Figura 5(a), serão atribuídas as variáveis lógicas "A", "B", "C", "D", "G", "H", "K", "L" e "M" os conteúdos constantes na Figura 5(b). Em consequência, executando-se esse algoritmo, serão exibidos os números:

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNDATEC

Orgão: Pref. Esteio-RS

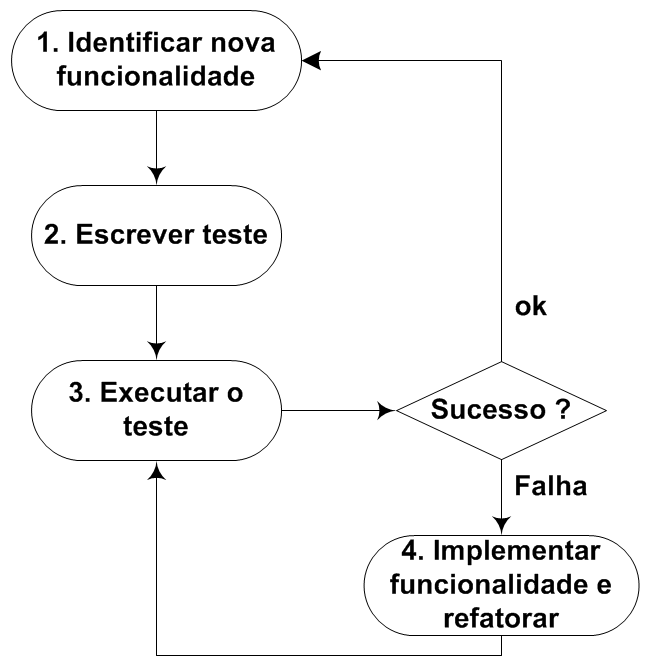

A questão 49 baseia-se na Figura 8, que mostra, esquematicamente, um processo da engenharia de software (ESW), obtido a partir de SOMMERVILLE, 2011.

Figura 8 - Processo da engenharia de software

Essa Figura exibe as seguintes etapas de um processo:

\( \bullet \) Item nº 1: Identifica-se uma nova funcionalidade, que deve ser pequena e implementável em poucas linhas de código.

\( \bullet \) Item nº 2: Escreve-se um teste para essa funcionalidade e a implementa-se como um teste automatizado.

\( \bullet \) Item nº 3: Executa-se o teste, juntamente com todos os outros testes implementados. Como a funcionalidade ainda não foi implementada, o teste falhará propositalmente.

\( \bullet \) Item nº 4: Implementa-se a funcionalidade e executa-se, novamente, o teste, podendo envolver a refatoração do código para melhorá-lo.

Concluídos todos os testes com sucesso, repete-se o processo, iniciando-se novo ciclo pelo item nº 1.

Após observar a Figura 8 e ler o texto introdutório dessa questão, pode-se afirmar que tal processo da engenharia de software refere-se ao:

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNDATEC

Orgão: Pref. Esteio-RS

O Processo Unificado é um modelo de processo de software, utilizado para a transformação de requisitos do usuário em um sistema de software. Considere as seguintes assertivas sobre as características do Processe Unificado:

I. É um processo iterativo e incremental. A iteratividade é obtida pela divisão de suas fases em uma série de iterações. Diz-se que é incremental porque a cada iteração o sistema passa a conter funcionalidades novas ou melhoradas, em comparação com a versão anterior.

II. É dirigido por casos de uso, que normalmente são empregados para capturar requisitos funcionais. Os casos de uso são utilizados em diversas atividades, como, por exemplo, no levantamento de requisitos, análise, projeto, implementação e testes.

III. É centrado na arquitetura, onde, na fase de Iniciação, deve-se exibir e talvez demonstrar, pelo menos, uma arquitetura candidata. A validação, definição e criação da linha base da arquitetura ocorre na fase de Elaboração.

Quais estão corretas?

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNDATEC

Orgão: Pref. Esteio-RS

Considere as seguintes assertivas sobre o framework ágil Scrum:

I. Os itens que compõem o Product Backlog são definidos e priorizados pelo Product Owner nas Sprint Review Meeting.

II. Os impedimentos identificados no Daily Scrum devem ser tratados pelo Scrum Team o mais rapidamente possível.

III. O Scrum Master é responsável pela remoção das barreiras e facilitação das atividades entre o Scrum Team e o Product Owner.

Quais estão corretas?

Provas

Instruction: Answer question based on the following text.

Fake news: improved critical literacy skills are key to telling fact from fiction

Fake news is a buzzword of our time, but its impact can be significant. Not only can

it threaten our democracy, our confidence in governance, or our trust in journalism, but it has

also been reported to distort children’s view of the world.

In a digital world, we can no longer take everything we read, hear or see at face value –

no matter how reliable we believe the source. Children are increasingly likely to encounter fake

news; more young people than ever are using digital media as their main source of news, so

they must be equipped with the skills to tell fact from fiction.

While critical literacy skills are part of every stage of the national curriculum in England,

a new report from the National Literacy Trust shows that children are not retaining what they’ve

been taught. Some 20% of children aged between eight and 15 believe everything they read

online is true, and 35% of UK teachers say pupils have cited fake news or false information

found online as fact in their work.

Reading comprehension, a big part of the Key Stage 1 and 2 curriculums, is particularly

important for preparing children to become critically literate. It helps children accurately

understand and interpret information by making connections between what they read and what

they already know, working out what is important, and spotting the difference between fact and

fiction. Other curriculum areas help to build the foundation skills needed to develop strong

critical literacy skills, such as reading a wide range of texts for different purposes, learning

about inference, and identifying how language structures and presentation contribute to

meaning.

In addition to building on the skills learned in primary school, these skills feature even

more prominently in secondary school. At Key Stage 3, it is a requirement to teach pupils to

read critically and at Key Stage 4, pupils are taught to understand and evaluate texts by

seeking evidence to support a point of view, to distinguish between statements that are

supported by evidence and those that are not, and to identify bias and misuse of evidence.

Children need to be able to take what they learn in the classroom and apply it to real-life

situations. With fake news such a big threat to children’s lives, as well as being such a topical

issue, bringing it into the classroom will give teachers the opportunity to further develop their

pupils’ critical literacy skills, and give children an opportunity to discuss any news stories that

worry them in a safe environment.

Adapted from https://www.theguardian.com/teacher-network/2017/oct/17/fake-news-improved-criticalliteracy-skills-teaching-young-people

Provas

Para responder à questão, considere o tema as 10 Novas Competências Profissionais para Ensinar, de Perrenoud.

I. Saber explicitar suas próprias práticas. II. Envolver-se em tarefas em escala de uma ordem de ensino ou do sistema educativo. III. Acolher a formação dos colegas e participar dela.

Quais estão corretas?

Provas

Os estabelecimentos devem produzir alimentos inócuos, adotando medidas de controle higiênico-sanitário, como Boas Práticas (BP) e Procedimentos Operacionais Padronizados (POP). Em relação à Edificação, Instalações, Equipamentos, Móveis e Utensílios de um serviço de alimentação, assinale a alternativa INCORRETA.

Provas

Caderno Container