Foram encontradas 50 questões.

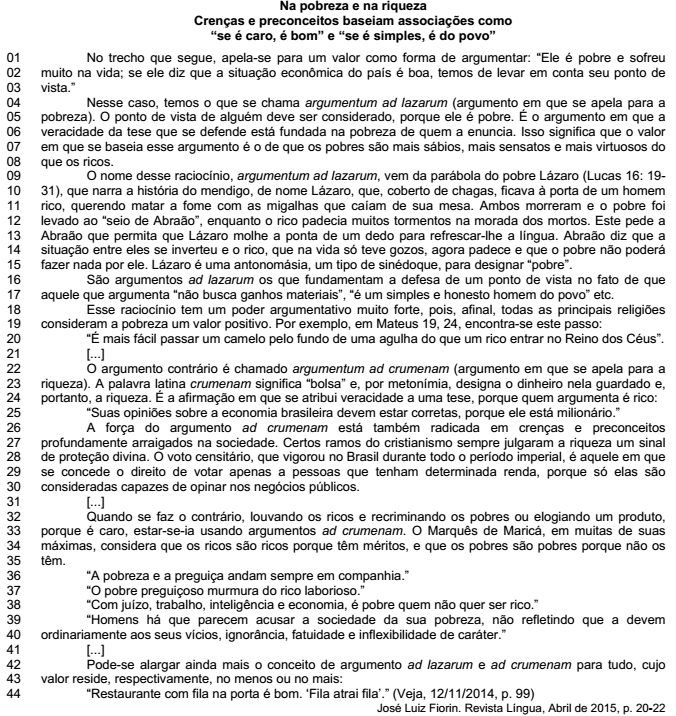

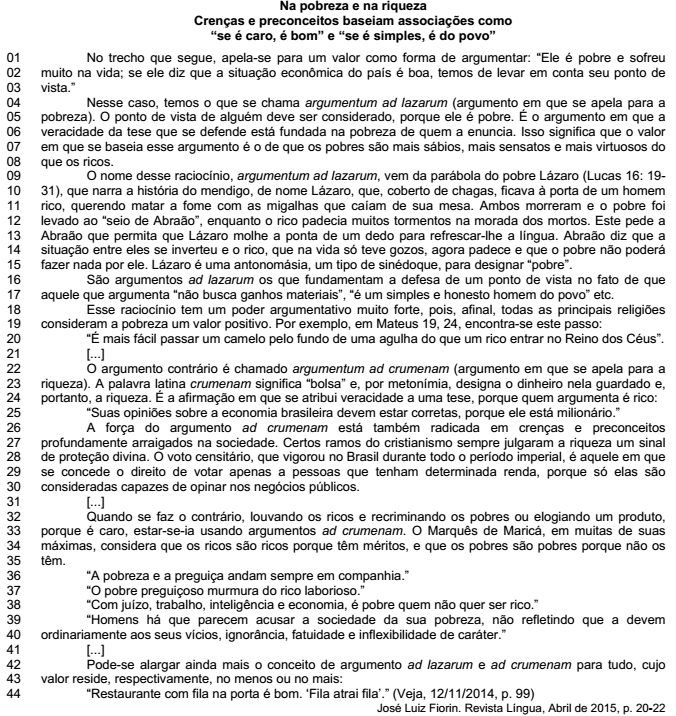

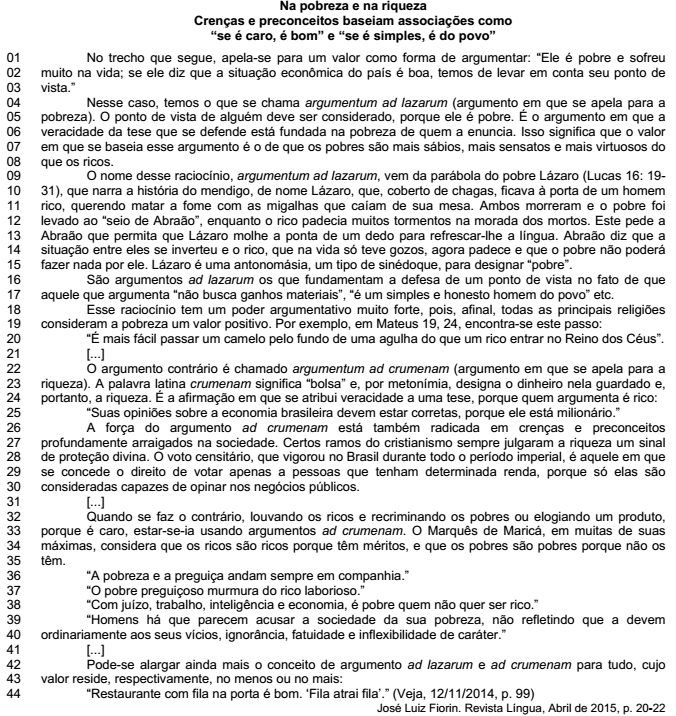

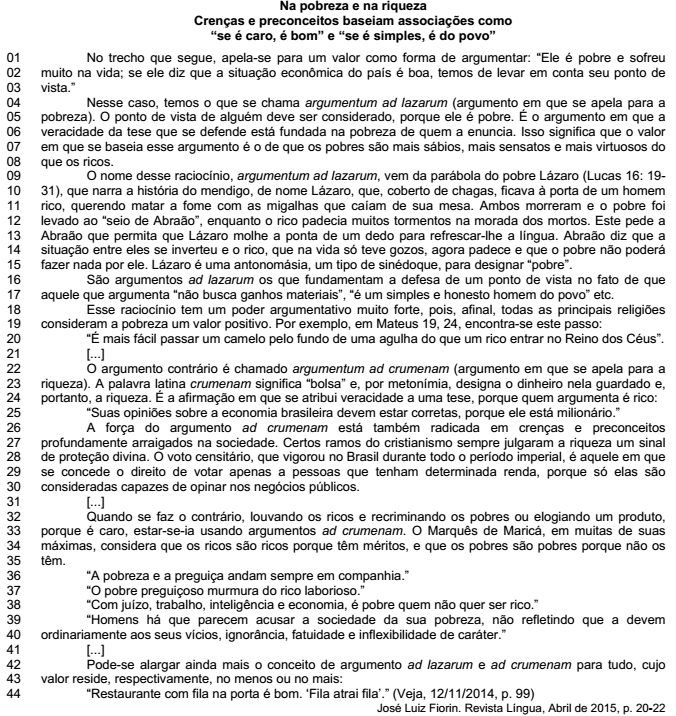

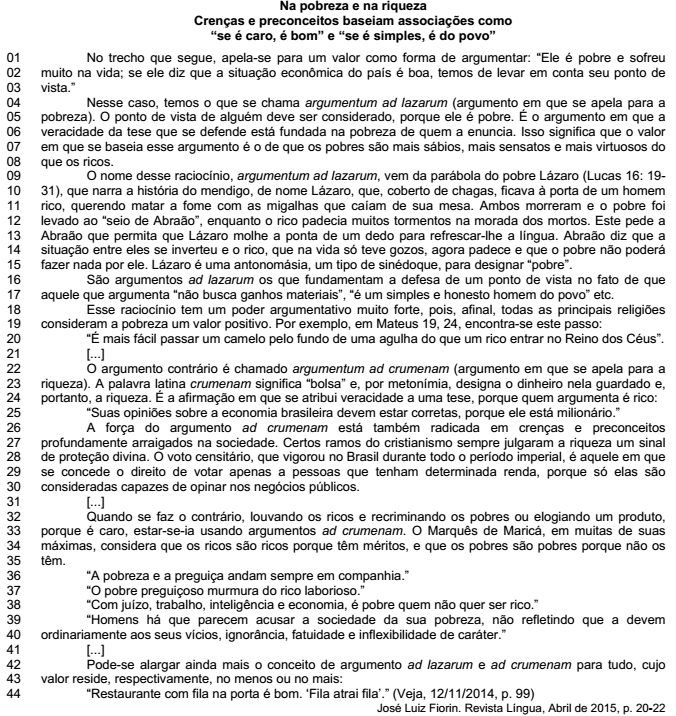

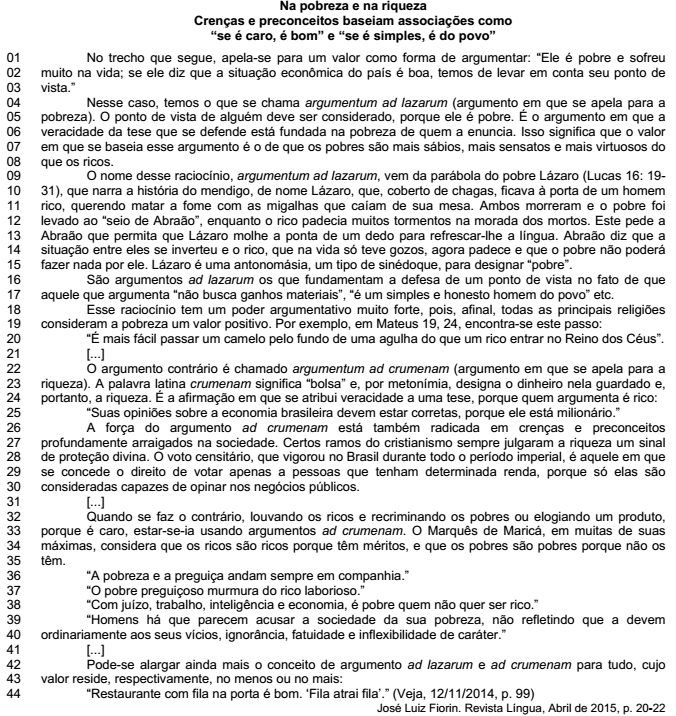

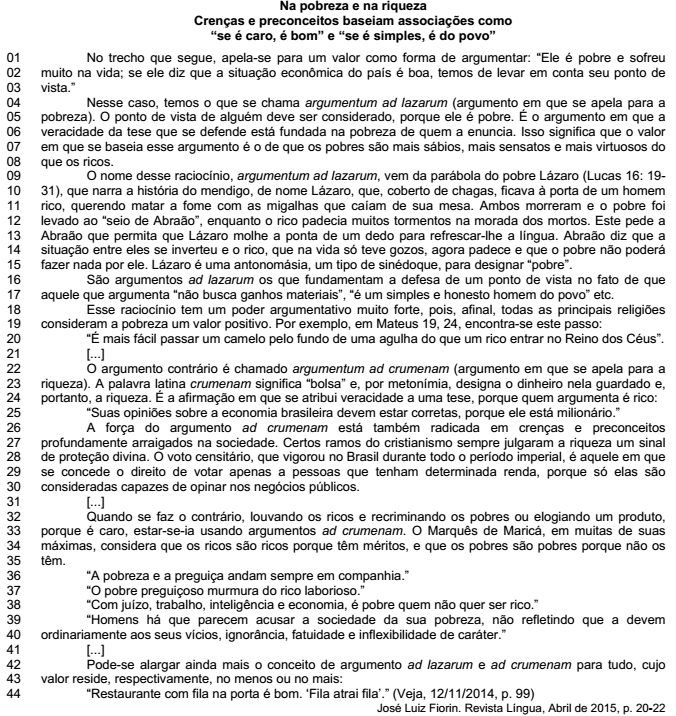

Leia atentamente o texto Na pobreza e na riqueza, de José Luiz Fiorin, para responder à questão.

Provas

Leia atentamente o texto Na pobreza e na riqueza, de José Luiz Fiorin, para responder à questão.

Provas

Leia atentamente o texto Na pobreza e na riqueza, de José Luiz Fiorin, para responder à questão.

Provas

Leia atentamente o texto Na pobreza e na riqueza, de José Luiz Fiorin, para responder à questão.

Provas

Leia atentamente o texto Na pobreza e na riqueza, de José Luiz Fiorin, para responder à questão.

Provas

Leia atentamente o texto Na pobreza e na riqueza, de José Luiz Fiorin, para responder à questão.

Provas

Leia atentamente o texto Na pobreza e na riqueza, de José Luiz Fiorin, para responder à questão.

Provas

Provas

Um ataque distribuído de negação de serviço, Distributed Denial of Service (DDoS), é um ataque que visa tornar indisponíveis os recursos de um sistema. Essa indisponibilidade usualmente é explorada tentando sobrecarregar um provedor de um determinado serviço com uma grande quantidade de requisições atacantes, ao ponto que requisições legítimas não possam ser atendidas. Considere as afirmativas abaixo sobre DDoS e indique V para as verdadeiras e F para as falsas.

I É um tipo de ataque que pode ser realizado por vários IPs diferentes.

II Impede que os recursos do provedor do serviço sejam exauridos desconectando-o durante a duração do ataque.

III Tenta identificar a origem do ataque e aplica políticas de bloqueio de acesso para prevenir ataques futuros oriundos da mesma origem.

IV Utiliza mecanismos de detecção de ataques, baseado em número de requisições ou análise de conteúdo, e efetua o bloqueio destas requisições como contramedida de um ataque em andamento.

A sequência correta é

Provas

Leia as afirmativas sobre a configuração de rede em sistemas operacionais Linux e considere V para as verdadeiras e F para as falsas.

I O comando traceroute avalia todas as rotas que um pacote pode percorrer até um destino especificado e destaca o melhor caminho. Este comando é muito utilizado para otimizar o envio e recebimento de dados na rede.

II O comando ping é utilizado para saber se um destino especificado está disponível na rede através do envio de pacotes ICMS ECHO_REQUEST.

III O comando ifconfig é utilizado para configurar as interfaces de rede do computador. Por exemplo, com este comando é possível alterar o endereço IP de uma interface.

IV O comando wall permite configurar e gerenciar o firewall do sistema. Com este comando é possível criar regras personalizadas de acesso ao sistema.

A sequência correta é

Provas

Caderno Container