Foram encontradas 16.672 questões.

4014380

Ano: 2026

Disciplina: TI - Segurança da Informação

Banca: IBGP

Orgão: Câm. Porto Velho-RO

Disciplina: TI - Segurança da Informação

Banca: IBGP

Orgão: Câm. Porto Velho-RO

Provas:

Leia o fragmento de texto a seguir e complete as lacunas.

1[__________] é a presença de todo evento potencial que causa um impacto indesejável na organização. Já

2[__________] é um recurso, processo, produto ou infraestrutura que uma organização determinou que deve ser protegido, pois sua perda pode afetar a confidencialidade, a integridade ou a disponibilidade. Quando um mecanismo da segurança pode ser contornado por uma ameaça, ocorre uma 3[__________], que, ao ser combinada com um ataque, pode resultar em uma invasão. 4[__________] corresponde à possibilidade de que uma ameaça específica explore uma vulnerabilidade específica e cause dano a um ativo. Por fim, 5[__________] representa a falta ou a fraqueza de uma proteção, permitindo que uma ameaça mínima se transforme em uma grande ameaça.

Fonte: MASCARENHAS NETO, P. T.; ARAÚJO, W. J. Segurança da informação: uma versão sistêmica para a implantação em organizações. João Pessoa: Editora da UFPB, 2019. p. 45. (adaptado).

A alternativa que contém a ordem CORRETA das palavras que preenchem as lacunas do texto, da esquerda para a direita e de cima para baixo, é:

1[__________] é a presença de todo evento potencial que causa um impacto indesejável na organização. Já

2[__________] é um recurso, processo, produto ou infraestrutura que uma organização determinou que deve ser protegido, pois sua perda pode afetar a confidencialidade, a integridade ou a disponibilidade. Quando um mecanismo da segurança pode ser contornado por uma ameaça, ocorre uma 3[__________], que, ao ser combinada com um ataque, pode resultar em uma invasão. 4[__________] corresponde à possibilidade de que uma ameaça específica explore uma vulnerabilidade específica e cause dano a um ativo. Por fim, 5[__________] representa a falta ou a fraqueza de uma proteção, permitindo que uma ameaça mínima se transforme em uma grande ameaça.

Fonte: MASCARENHAS NETO, P. T.; ARAÚJO, W. J. Segurança da informação: uma versão sistêmica para a implantação em organizações. João Pessoa: Editora da UFPB, 2019. p. 45. (adaptado).

A alternativa que contém a ordem CORRETA das palavras que preenchem as lacunas do texto, da esquerda para a direita e de cima para baixo, é:

Provas

Questão presente nas seguintes provas

4014379

Ano: 2026

Disciplina: TI - Segurança da Informação

Banca: IBGP

Orgão: Câm. Porto Velho-RO

Disciplina: TI - Segurança da Informação

Banca: IBGP

Orgão: Câm. Porto Velho-RO

Provas:

Leia o fragmento do texto a seguir.

Segundo Peltier (2010), o FRAAP é um processo de análise e avaliação de riscos qualitativos que tem sido

utilizado mundialmente durante os últimos quinze anos. É uma metodologia eficiente e disciplinada para

garantir que os riscos sejam identificados, examinados e documentados. As conclusões dos participantes do

FRAAP sobre a existência de ameaças, o nível de risco e controles necessários são documentadas por meio

de seus instrumentos de coleta que serviram para elaborar o plano de ação a ser executado pela organização.

Fonte: MASCARENHAS NETO, P. T.; ARAÚJO, W. J. Segurança da informação: uma versão sistêmica para a implantação em organizações. João Pessoa: Editora da UFPB, 2019. p. 62.

Em relação à abordagem metodológica Facilitated Risk Analysis Process(FRAAP) para a análise e a avaliação de riscos, avalie as asserções a seguir e a relação proposta entre elas.

I. O FRAAP se caracteriza como um processo estruturado de análise e de avaliação de riscos e que é implementado em três etapas, quais sejam: (1) Pré-FRAAP; (2) Sessão FRAAP; e (3) Pós-FRAAP.

PORQUE

II. A etapa (1) Pré-FRAAP, é o momento em que os membros do FRAAP analisam e avaliam os riscos e identificam os controles para sua mitigação, a partir de requisitos e de atributos definidos.

A respeito dessas asserções, assinale a opção CORRETA.

Fonte: MASCARENHAS NETO, P. T.; ARAÚJO, W. J. Segurança da informação: uma versão sistêmica para a implantação em organizações. João Pessoa: Editora da UFPB, 2019. p. 62.

Em relação à abordagem metodológica Facilitated Risk Analysis Process(FRAAP) para a análise e a avaliação de riscos, avalie as asserções a seguir e a relação proposta entre elas.

I. O FRAAP se caracteriza como um processo estruturado de análise e de avaliação de riscos e que é implementado em três etapas, quais sejam: (1) Pré-FRAAP; (2) Sessão FRAAP; e (3) Pós-FRAAP.

PORQUE

II. A etapa (1) Pré-FRAAP, é o momento em que os membros do FRAAP analisam e avaliam os riscos e identificam os controles para sua mitigação, a partir de requisitos e de atributos definidos.

A respeito dessas asserções, assinale a opção CORRETA.

Provas

Questão presente nas seguintes provas

4014371

Ano: 2026

Disciplina: TI - Segurança da Informação

Banca: IBGP

Orgão: Câm. Porto Velho-RO

Disciplina: TI - Segurança da Informação

Banca: IBGP

Orgão: Câm. Porto Velho-RO

Provas:

Leia os fragmentos de textos a seguir.

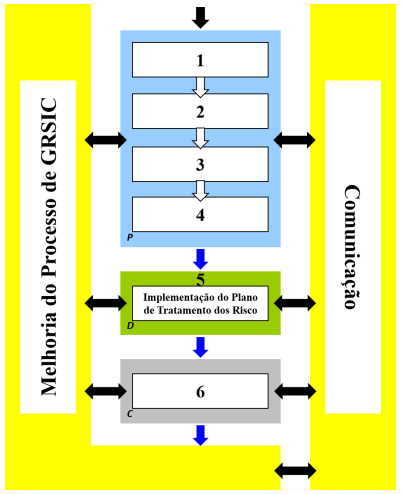

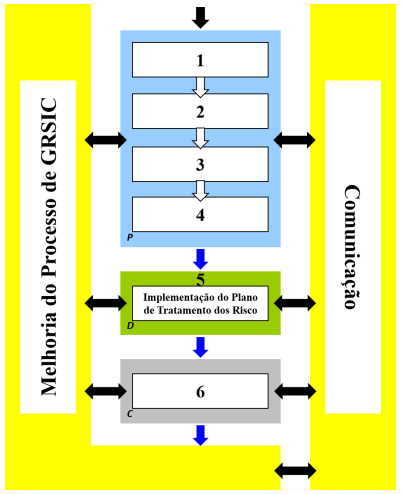

TEXTO I

O Departamento de Segurança da Informação e Comunicações, do Governo Federal do Brasil, estabelece o processo de GRSIC (Gestão de Riscos de Segurança da Informação e Comunicações) nos órgãos ou entidades da Administração Pública Federa. Assim sendo, o processo GRSIC baseia-se no ciclo PDCA (PlanDo-Check-Act / PlanejarFazer-Verificar-Agir), uma sequência de passos utilizada para controlar qualquer processo definido. O uso dos ciclos pode ser assim relatado: 1 – planejar envolve definir como será feito (quem, o que, quando, onde, como) e as metas e os métodos para atingir o objetivo; 2 – fazer significa tomar a iniciativa, educar, treinar, implementar e executar o planejado conforme as metas e os métodos definidos; 3 – checar consiste em verificar os resultados que estão sendo obtidos e de forma contínua, para garantir a execução dos trabalhos programados; 4 – agir determina fazer as correções necessárias através de ações corretivas ou melhorias.

Fonte: MASCARENHAS NETO, P. T.; ARAÚJO, W. J. Segurança da informação: uma versão sistêmica para a implantação em organizações. João Pessoa: Editora da UFPB, 2019. p. 69-70. (adaptado).

TEXTO II

Fonte: MASCARENHAS NETO, P. T.; ARAÚJO, W. J. Segurança da informação: uma versão sistêmica para a implantação em organizações. João Pessoa: Editora da UFPB, 2019. p. 69-70. (adaptado).

Considerando as informações apresentadas no texto bem como as etapas que integram processo de Gestão de Riscos de Segurança da Informação e Comunicações (GRSIC), marque a alternativa em que os números estão CORRETAMENTE relacionados às respectivas etapas desse processo, numeradas de 1 a 6, conforme apresentado na imagem (Texto II).

TEXTO I

O Departamento de Segurança da Informação e Comunicações, do Governo Federal do Brasil, estabelece o processo de GRSIC (Gestão de Riscos de Segurança da Informação e Comunicações) nos órgãos ou entidades da Administração Pública Federa. Assim sendo, o processo GRSIC baseia-se no ciclo PDCA (PlanDo-Check-Act / PlanejarFazer-Verificar-Agir), uma sequência de passos utilizada para controlar qualquer processo definido. O uso dos ciclos pode ser assim relatado: 1 – planejar envolve definir como será feito (quem, o que, quando, onde, como) e as metas e os métodos para atingir o objetivo; 2 – fazer significa tomar a iniciativa, educar, treinar, implementar e executar o planejado conforme as metas e os métodos definidos; 3 – checar consiste em verificar os resultados que estão sendo obtidos e de forma contínua, para garantir a execução dos trabalhos programados; 4 – agir determina fazer as correções necessárias através de ações corretivas ou melhorias.

Fonte: MASCARENHAS NETO, P. T.; ARAÚJO, W. J. Segurança da informação: uma versão sistêmica para a implantação em organizações. João Pessoa: Editora da UFPB, 2019. p. 69-70. (adaptado).

TEXTO II

Fonte: MASCARENHAS NETO, P. T.; ARAÚJO, W. J. Segurança da informação: uma versão sistêmica para a implantação em organizações. João Pessoa: Editora da UFPB, 2019. p. 69-70. (adaptado).

Considerando as informações apresentadas no texto bem como as etapas que integram processo de Gestão de Riscos de Segurança da Informação e Comunicações (GRSIC), marque a alternativa em que os números estão CORRETAMENTE relacionados às respectivas etapas desse processo, numeradas de 1 a 6, conforme apresentado na imagem (Texto II).

Provas

Questão presente nas seguintes provas

4014231

Ano: 2026

Disciplina: TI - Segurança da Informação

Banca: IBGP

Orgão: Câm. Porto Velho-RO

Disciplina: TI - Segurança da Informação

Banca: IBGP

Orgão: Câm. Porto Velho-RO

Provas:

A Câmara Municipal de Porto Velho possui um

repositório digital com documentos críticos:

processos administrativos, relatórios do controle

interno, arquivos de prestação de contas e

conjuntos de dados exportados do sistema de

gestão. Em auditoria recente, identificou-se risco

elevado de indisponibilidade por ransomware

(sequestro de dados) e por eventos físicos (falha de

storage, sinistro, furto). O setor de TI foi orientado

a propor uma política de backup que reduza a

probabilidade de perda total e permita recuperação

em prazo compatível com as atividades

legislativas, considerando que cópias conectadas

permanentemente ao servidor podem ser

criptografadas pelo ataque.

Diante desse cenário, assinale a alternativa que descreve a estratégia MAIS adequada para compor um plano de contingência de backups, com foco em resiliência contra ransomware e desastres:

Diante desse cenário, assinale a alternativa que descreve a estratégia MAIS adequada para compor um plano de contingência de backups, com foco em resiliência contra ransomware e desastres:

Provas

Questão presente nas seguintes provas

4014188

Ano: 2026

Disciplina: TI - Segurança da Informação

Banca: IBGP

Orgão: Câm. Porto Velho-RO

Disciplina: TI - Segurança da Informação

Banca: IBGP

Orgão: Câm. Porto Velho-RO

Provas:

A Câmara Municipal de Porto Velho mantém documentos de natureza distinta: informações públicas (como pautas e atas já publicadas), documentos internos (minutas em elaboração) e dados pessoais sensíveis (folha, dados cadastrais, informações funcionais). Em uma auditoria interna, verificou-se que alguns documentos com dados pessoais estavam sendo compartilhados por e-mail e aplicativos de mensagens sem qualquer controle, e que usuários utilizavam contas genéricas com senha conhecida por várias pessoas para “facilitar o trabalho”. A área de TI propôs mudanças alinhadas a uma política de segurança da informação, com foco na redução de riscos e melhoria do controle de acesso.

Nesse contexto, assinale a alternativa que apresenta a medida MAIS adequada e tecnicamente consistente com políticas de segurança e gestão de riscos:

Nesse contexto, assinale a alternativa que apresenta a medida MAIS adequada e tecnicamente consistente com políticas de segurança e gestão de riscos:

Provas

Questão presente nas seguintes provas

Qual a principal diferença entre um Rootkit e um Bootkit, e

qual deles representa uma ameaça mais persistente e difícil

de detectar, operando em um estágio anterior do processo

de inicialização do sistema?

Provas

Questão presente nas seguintes provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Certificado DigitalAssinatura Digital

- Criptografia

No contexto da segurança da informação, a tríade CIA

(Confidencialidade, Integridade, Disponibilidade) é um

modelo fundamental.

Qual a relação entre a não-repudiação e a autenticidade dentro deste modelo, e como a criptografia de chave pública contribui para ambos?

Qual a relação entre a não-repudiação e a autenticidade dentro deste modelo, e como a criptografia de chave pública contribui para ambos?

Provas

Questão presente nas seguintes provas

Em um ataque de phishing sofisticado, o atacante pode

empregar técnicas de spear phishing combinadas com o uso

de domínios homógrafos.

Qual o principal vetor de ataque e a vulnerabilidade explorada nessa combinação, e como um usuário avançado poderia identificar tal ameaça?

Qual o principal vetor de ataque e a vulnerabilidade explorada nessa combinação, e como um usuário avançado poderia identificar tal ameaça?

Provas

Questão presente nas seguintes provas

Os mecanismos de segurança são utilizados para implementar serviços de segurança. Um mecanismo pode

operar por conta própria ou em conjunto com outros para

fornecer um serviço específico. Um dos principais mecanismos de segurança usa algoritmos matemáticos para

transformar os dados em um código secreto e, subsequentemente, permite a recuperação dos dados através

de um algoritmo e um ou mais segredos.

Esse mecanismo de segurança é o de

Esse mecanismo de segurança é o de

Provas

Questão presente nas seguintes provas

4012134

Ano: 2026

Disciplina: TI - Segurança da Informação

Banca: Verbena

Orgão: Pref. Gameleira Goiás-GO

Disciplina: TI - Segurança da Informação

Banca: Verbena

Orgão: Pref. Gameleira Goiás-GO

Provas:

Em relação aos procedimentos de backup no ambiente

Windows, qual prática contribui para maior segurança dos

dados?

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container