Foram encontradas 2.300 questões.

Julgue o item, acerca de scripts PHP.

Se o pedido http://localhost/teste.php?nome=joao for aplicado de forma bem sucedida ao script apresentado abaixo, então a saída de dados deverá conter a string Você deve preencher os campos. É correto afirmar, ainda, que uma conexão de socket foi estabelecida entre dois processos que se executam no mesmo computador onde se encontra o serviço HTTP associado ao referido pedido, sendo uma extremidade da conexão associada à porta 80 e a outra, a uma porta cujo número não se pode determinar pelas informações apresentadas.

<html><body><?php

if (empty($nome) OR empty($email)) {

echo " Você deve preencher os campos";

} else {

echo "olá $nome";

}

?></body></html>

Provas

Julgue o item, acerca de scripts PHP.

A execução bem sucedida do script apresentado abaixo produz como saída o valor 900.

<html><body><?php

$num=14; $deslocado = $num >> 2;

$soma=$deslocado;$valor1=10;$valor2=20;$valor3=30;

$soma+=$valor1+$valor2;$soma*= $valor3;

$soma%=100;

echo $soma;

?></body></html>

Provas

Julgue o item, acerca de scripts PHP.

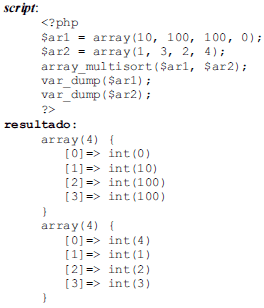

Sabendo-se que a função array_multisort é capaz de ordenar múltiplos arrays na plataforma PHP, então a saída de dados gerada pela execução bem sucedida do script abaixo produzirá o resultado indicado em seguida.

Provas

Considere que as variáveis aleatórias X e Y, dependentes de determinado parâmetro R, sejam mutuamente independentes e que IX(R) e IY(R) sejam as medidas de quantidade de informação de Fisher associadas a X e Y, respectivamente. Considere, ainda, que IX,Y(R) seja a medida conjunta correspondente.

A respeito dessas medidas, julgue o próximo.

Se a variável aleatória X assumir apenas os valores 0 e 1 - considerando-se que a probabilidade de ela assumir o valor 0 seja igual a R -, então a incerteza de Fisher associada a n realizações independentes de X será IX(R) = n/[R(1 - R)].

Provas

Determinado código utiliza um alfabeto formado por n letras diferentes A1, A2,..., An e as mensagens escritas nesse código são sequências finitas dessas letras. A probabilidade de aparecimento da letra Ai (i = 1,..., n) nessas mensagens é dada por pi (i = 1,..., n), sendo p1+ p2+...+ pn = 1. Portanto, se I(Ai) representa uma medida da quantidade de informação associada à letra Ai, a entropia H desse código é definida como uma média ponderada das medidas I(A1),...,I(An), cujos pesos são as respectivas probabilidades pi.

Com base nas informações acima, julgue o item seguinte, considerando o conjunto das possíveis representações binárias (sequências finitas de dígitos zeros e uns) inequívocas que podem ser associadas às letras deste código.

Considere que H seja a entropia de Shannon e que I(Ai) = -log2(pi).Nessas condições, se a taxa de transmissão por um canal for de R bits por segundo, a taxa média de transmissão de letras do código não poderá ser superior a \( R\over H \) letras por segundo.

Provas

Considere que os símbolos \( \oplus \) e \( \otimes \) representem operações sobre o conjunto dos números racionais, definidas pelas fórmulas \( a \oplus b=a+b-1 \) e \( a \otimes b=a+b-a \times b \), em que \( a \) e \( b \) são números racionais, e os símbolos \( + \) e \( \times \) representam as operações comuns de adição e de multiplicação, respectivamente. Considere, ainda, que as operações \( \oplus \) e \( \otimes \) determinam uma estrutura de corpo sobre o conjunto dos números racionais.

Com base nessas informações, julgue o item a seguir.

O elemento neutro da operação \( \otimes \) é o número zero.

Provas

Considere que os símbolos \( \oplus \) e \( \otimes \) representem operações sobre o conjunto dos números racionais, definidas pelas fórmulas \( a \oplus b=a+b-1 \) e \( a \otimes b=a+b-a \times b \), em que \( a \) e \( b \) são números racionais, e os símbolos \( + \), \( - \) e \( \times \) representam as operações comuns de adição e de multiplicação, respectivamente. Considere, ainda, que as operações \( \oplus \) e \( \otimes \) determinam uma estrutura de corpo sobre o conjunto dos números racionais.

Com base nessas informações, julgue o item a seguir.

A equação \( (2 \oplus x) \otimes 7=8 \) tem como única solução no conjunto dos racionais o número 1.

Provas

Considere que os símbolos \( \oplus \) e \( \otimes \) representem operações sobre o conjunto dos números racionais, definidas pelas fórmulas \( a \oplus b=a+b-1 \) e \( a \otimes b=a+b-a \times b \), em que \( a \) e \( b \) são números racionais, e os símbolos \( + \), \( - \) e \( \times \) representam as operações comuns de adição e de multiplicação, respectivamente. Considere, ainda, que as operações \( \oplus \) e \( \otimes \) determinam uma estrutura de corpo sobre o conjunto dos números racionais.

Com base nessas informações, julgue o item a seguir.

O elemento simétrico do número 3 em relação à operação \( \oplus \) é o número -1.

Provas

Atualmente, o RSA constitui o método de criptografia com chave pública mais utilizado em aplicações comerciais. Para a implementação desse método, é preciso escolher dois números primos, p e q, e um número inteiro positivo c que seja inversível em relação à operação de multiplicação módulo \(\phi\) (n) em que n = pq e \(\Phi\) é a função de Euler que retorna a quantidade de números inteiros positivos menores que n e relativamente primos com n. A chave de codificação pública é formada por n e c. A chave de decodificação é formada por n e d - o inverso de c módulo \(\phi\) (n). Os números p, q e d devem ser mantidos sob segredo. A segurança do método depende de uma escolha adequada dos números primos p e q que torne o mais difícil possível a descoberta do número d, que compõe a chave de decodificação.

Uma versão simplificada do processo de codificação e de decodificação RSA é apresentada a seguir.

Etapa 1 - Pré-codificação (converte a mensagem em uma sequência de números)

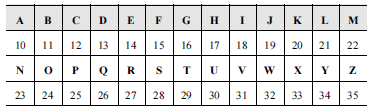

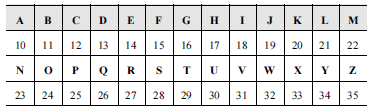

Passo 1. Converta cada letra da mensagem em um número, segundo a tabela abaixo, substituindo o espaço entre as palavras pelo número 99 e desconsiderando os acentos.

Passo 2. Divida a sequência de dígitos produzida no passo 1 em blocos disjuntos, de modo que cada bloco \(b\) seja um número menor que \(n\) e não iniciado por zero.

Etapa 2 - Codificação: para cada bloco \(b\) obtido no passo 2 da etapa 1, calcule o bloco codificado \(a\) da seguinte forma:

\(a\)\(C (b) =\) resto da divisão euclidiana de \(b^c\) por n.

Etapa 3. Decodificação: para cada bloco \(a\) da mensagem codificada, calcule o bloco decodificado \({\hat b}\) da seguinte forma:

\({\hat b}\)\(D (a) =\)resto da divisão euclidiana de \(a^d\) por n.

Considerando as informações do texto, p = 5 e q = 11, e, ainda, o processo acima descrito, julgue o próximo item.

Após o primeiro passo da etapa de pré-codificação do processo acima, a mensagem ESPIONAR É PRECISO será convertida no número 14282518242310271425271412182824.

Provas

Atualmente, o RSA constitui o método de criptografia com chave pública mais utilizado em aplicações comerciais. Para a implementação desse método, é preciso escolher dois números primos, p e q, e um número inteiro positivo c que seja inversível em relação à operação de multiplicação módulo \(\phi\) (n) em que n = pq e \(\Phi\) é a função de Euler que retorna a quantidade de números inteiros positivos menores que n e relativamente primos com n. A chave de codificação pública é formada por n e c. A chave de decodificação é formada por n e d - o inverso de c módulo \(\phi\) (n). Os números p, q e d devem ser mantidos sob segredo. A segurança do método depende de uma escolha adequada dos números primos p e q que torne o mais difícil possível a descoberta do número d, que compõe a chave de decodificação.

Uma versão simplificada do processo de codificação e de decodificação RSA é apresentada a seguir.

Etapa 1 - Pré-codificação (converte a mensagem em uma sequência de números)

Passo 1. Converta cada letra da mensagem em um número, segundo a tabela abaixo, substituindo o espaço entre as palavras pelo número 99 e desconsiderando os acentos.

Passo 2. Divida a sequência de dígitos produzida no passo 1 em blocos disjuntos, de modo que cada bloco \(b\) seja um número menor que \(n\) e não iniciado por zero.

Etapa 2 - Codificação: para cada bloco \(b\) obtido no passo 2 da etapa 1, calcule o bloco codificado \(a\) da seguinte forma:

\(a\)\(C (b) =\) resto da divisão euclidiana de \(b^c\) por n.

Etapa 3. Decodificação: para cada bloco \(a\) da mensagem codificada, calcule o bloco decodificado \({\hat b}\) da seguinte forma:

\({\hat b}\)\(D (a) =\)resto da divisão euclidiana de \(a^d\) por n.

Considerando as informações do texto, p = 5 e q = 11, e, ainda, o processo acima descrito, julgue o próximo item.

A função de decodificação D especificada na etapa 3 não realiza uma decodificação confiável, uma vez que \({\hat b}\)\(D (C(b))\) pode ser um bloco de dígitos diferente de \(b\).

Provas

Caderno Container