Foram encontradas 50 questões.

Considere as seguintes afirmações relacionadas aos padrões e às técnicas de multiplexação e modulação utilizadas em redes de computadores:

I. O WDM (Wavelength Division Multiplex) permite a utilização de sinais óticos com diferentes tipos de frequência no mesmo canal de uma rede.

II. No processo de modulação, a transformação aplicada a um sinal faz com que ele seja deslocado de sua faixa de frequência original para uma outra faixa.

III. No uso do DWDM (Dense WDM), há uma menor separação entre os comprimentos de onda dos diferentes canais, permitindo taxas de terabytes/segundo.

IV. Na multiplexação por divisão da frequência (FDM), obtém-se o compartilhamento do meio físico intercalando-se porções de cada um dos sinais ao longo do tempo.

Das afirmações, estão corretas

Provas

É um tipo de comutação – utilizado em redes de computadores – no qual os recursos necessários para prover a comunicação entre sistemas finais (hosts de origem e destino) são reservados previamente de modo a garantir a taxa de transmissão nos enlaces intermediários. Trata-se da comutação de

Provas

- Segurança de RedesSegurança de Redes Sem Fio

- Transmissão de DadosMeios de TransmissãoMeios Transmissão sem Fio

- Transmissão de DadosPadrões IEEE 802IEEE 802.11: Wireless LAN

Considere as afirmações a seguir relacionadas a redes locais sem fio.

I. A identificação de uma rede sem fio (wireless) padrão IEEE 802.11 é realizada por meio do seu SSID (Service Set IDentifer).

II. Os protocolos WEP, WPA e WPA2 foram especificados para tentar prover sistemas wireless de mecanismos de segurança nos processos de autenticação e tráfego de dados.

III. O padrão IEEE 802.11g suporta taxas de transferência de dados de até 54 Mbps, operando na frequência de 5 GHz, mesma faixa utilizada pelo padrão IEEE 802.11a.

IV. O padrão 802.11 utiliza, como protocolo no nível MAC para o controle de transmissão, o CSMA/CA (Carrier Sense Multiple Access with Collision Avoidance).

Das afirmações, estão corretas

Provas

A partir dos conceitos relacionados ao protocolo SNMP, padrão utilizado na maioria das soluções de gerenciamento de redes, considere as afirmações a seguir.

I. Desde a sua segunda versão (SNMPv2), ele dispõe de mecanismos de segurança, como o emprego de criptografia no processo de autenticação nos equipamentos.

II. O uso do comando set permite que uma estação de gerência altere um valor de um objeto, desde que tenha a permissão de escrita e informe a comunidade corretamente.

III. Permite a consulta a informações de objetos (OIDs) de equipamentos, utilizando, por padrão, a porta 161 e o protocolo de transporte UDP.

IV. As informações acessíveis via SNMP são organizadas hierarquicamente e definidas nas MIBs (Management Information Bases).

Das afirmações, estão corretas

Provas

Muitos dos ataques mais frequentes às redes de computadores utilizam a técnica Man-in-the-middle (MITM) para roubar, por exemplo, informações pessoais de usuários da rede. O uso desse tipo de técnica pode ser classificado como um ataque de

Provas

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

Considere as seguintes afirmações relacionadas ao uso de criptografia em redes TCP/IP.

I. Na criptografia assimétrica, além do envio confidencial de mensagens, é possível assinar cada mensagem enviada de modo que o destinatário possa comprovar a autenticidade da origem. Para isso, é necessário utilizar a chave pública do destinatário na verificação da assinatura do remetente.

II. Em um certificado digital, constam várias informações relevantes ao processo de identificação segura de dados, entre elas o proprietário e sua chave pública, além do nome e da assinatura da AC (autoridade certificadora) responsável pela emissão e validação do certificado.

III. Um usuário precisa enviar uma mensagem criptografada para outro usuário da rede, de modo que apenas o destinatário consiga verificar o seu conteúdo após o envio. Para isso, o remetente, antes do envio, criptografa a mensagem com a chave pública do destinatário.

IV. Utilizando criptografia simétrica, dois usuários compartilham uma única chave criptográfica que pode ser utilizada tanto para criptografar como decriptografar mensagens, na origem e/ou no destino.

Das afirmações, estão corretas

Provas

O Gerenciamento de Incidentes é um processo cujo objetivo principal é restaurar a operação normal do serviço o mais rápido possível, minimizando os prejuízos à operação do negócio e garantindo, assim, o melhor nível de serviço e de disponibilidade. Sobre esse processo, considere as afirmações a seguir.

I. Manter o usuário sempre informado sobre o status do incidente e escaloná-lo para os especialistas a fim de que seja cumprido o prazo de solução é um dos objetivos desse processo.

II. Para que o gerenciamento de serviços de TI seja eficiente e eficaz, o ITIL propõe um processo para o gerenciamento de incidentes, no qual a maior parte das ações desse processo são realizadas pelo Service Desk.

III. O gerenciamento de incidentes tem como foco a garantia de que a infraestrutura técnica e de serviços sejam recuperadas dentro do prazo especificado e acordado com o cliente, criando e/ou mantendo planos de continuidade atualizados.

IV. A falta de comprometimento da equipe e do gestor para resolução dos incidentes no tempo necessário e a resistência a mudanças, impossibilitando a adequação à nova forma de trabalho, são algumas das dificuldades que podem ser encontradas na implantação desse processo.

Das afirmações, estão corretas

Provas

A partir dos conceitos relacionados a gerenciamento de serviços (ITIL, versão 3) e governança de tecnologia da informação, considere as afirmações a seguir.

I. Na operação de serviço, estão descritos, dentre outros, os processos de gerenciamento de portfólio, gerenciamento de demanda e gerenciamento financeiro de TI, necessários para fornecer e gerenciar serviços em níveis acordados com o usuário e os clientes do negócio.

II. O banco de dados de gerenciamento da configuração (BDGC) armazena as informações dos itens de configuração e de seus relacionamentos e faz parte do processo de gerenciamento de configuração e de ativos de serviço.

III. A melhoria continuada de serviço – componente do ciclo de vida dos serviços de TI – tem, entre seus objetivos, alinhar e realinhar continuamente os serviços de TI com o negócio e com os requerimentos de mudanças do negócio.

IV. O ciclo de transição de serviços tem, entre seus objetivos, realizar a documentação e a manutenção de informações sobre mudanças nos serviços, visando garantir que estas criem o valor esperado pelo negócio.

Das afirmações, estão corretas

Provas

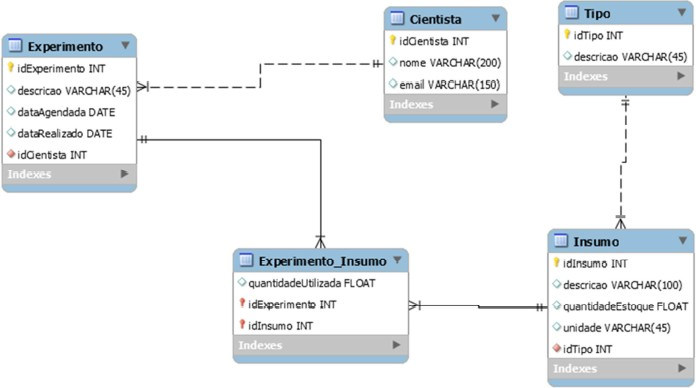

Considere o diagrama ER reproduzido a seguir. Ele representa o banco de dados do laboratório de ciências de uma instituição pública de nível superior no que diz respeito ao controle das experiências realizadas e os seus insumos. Esse banco foi criado usando o MySQL 5.5.

Uma vez realizado o processo de criação do banco de dados, a equipe de desenvolvimento iniciou um processo para desenvolver uma aplicação Java, na qual as tabelas desse banco fossem mapeadas em classes. Para implementar uma classe chamada Experimento, que reflete a tabela e seus respectivos relacionamentos e questões de integridade, com mesmo nome no modelo apresentado, usando JPA e anotações, a equipe escreveu o código:

Provas

Considere as afirmativas a seguir, referentes à Licença para Atividade Política, prevista na Lei nº 8.112/90.

I O servidor terá direito à licença, sem remuneração, durante o período que mediar entre a sua escolha em convenção partidária, como candidato a cargo eletivo, e a véspera do registro de sua candidatura perante a Justiça Eleitoral.

II A Licença para Atividade Política é vedada ao servidor durante o período do estágio probatório.

III A partir do registro da candidatura e até o vigésimo dia seguinte ao da eleição, o servidor fará jus à licença, assegurados os vencimentos do cargo efetivo, somente pelo período de quatro meses.

IV O servidor candidato a cargo eletivo na localidade onde desempenha suas funções e que exerça cargo de direção, chefia, assessoramento, arrecadação ou fiscalização, dele será afastado, a partir do dia imediato ao do registro de sua candidatura perante a Justiça Eleitoral até o décimo dia seguinte ao do pleito.

Estão corretas as afirmativas

Provas

Caderno Container