Foram encontradas 769 questões.

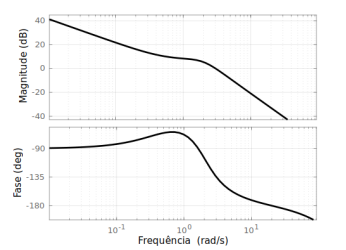

Com base no diagrama da figura, a margem de ganho e a margem de fase são, respectivamente:

Provas

Considere o controlador Proporcional-Integral mostrado a seguir.

\(\dfrac{U(s)}{E(s)} = k_p + k_i \dfrac{1}{s}\)

Operando com um período de amostragem Ts, a síntese digital desse controlador obtida pela aproximação Backward, \(s := \dfrac{1}{T_s} \left( \dfrac{z-1}{z} \right)\) é descrita pela seguinte equação a diferenças no tempo discreto K:

Provas

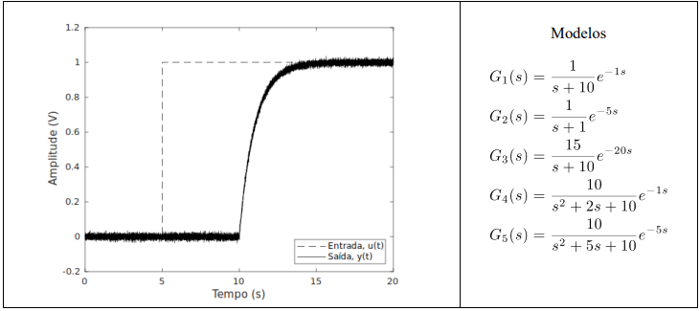

Na figura a seguir, mostra-se a resposta ao degrau unitário de um sistema dinâmico.

O modelo representativo desse sistema é

Provas

Observe a equação abaixo.

\(G(s) = \dfrac{s-1}{s^2+2s+4}\)

Em relação ao sistema dinâmico mostrado na equação, assinale V (verdadeiro) ou F (falso) nas afirmativas a seguir.

( ) É assintoticamente estável.

( ) Sua resposta ao degrau é sobreamortecida.

( ) É de fase mínima.

( ) Não é causal.

A sequência correta é

Provas

Provas

Provas

As redes de comunicação industrial são fundamentais para interconectar dispositivos, sensores, controladores e sistemas em ambientes industriais, garantindo o fluxo de dados de forma confiável e em tempo real. A escolha de arquiteturas e protocolos adequados é importante para atender às demandas de automação, segurança e eficiência nas indústrias modernas. Nesse contexto, relacione adequadamente as colunas a seguir.

1. Profinet.

2. Modbus.

3. OPC-UA.

4. Ethernet/IP.

5. CAN.

( ) Amplamente utilizado em sistemas automotivos e industriais por sua robustez.

( ) Protocolo baseado em Ethernet para automação industrial.

( ) Protocolo simples e amplamente utilizado para comunicação entre dispositivos.

( ) Permite a interoperabilidade entre sistemas industriais de diferentes fabricantes.

( ) Utiliza padrões Ethernet para integrar redes industriais.

A sequência está correta em

Provas

A segurança de redes é um conjunto de práticas e tecnologias projetadas para proteger a integridade, a confidencialidade e a disponibilidade dos dados em trânsito ou armazenados em sistemas conectados. Em um ambiente cada vez mais dependente da conectividade, entender os conceitos fundamentais é essencial para implementar medidas de proteção eficazes contra ameaças cibernéticas. Diante do exposto, relacione adequadamente as colunas a seguir.

1. Criptografia.

2. IDS.

3. VPN.

4. Firewall.

5. Autenticação de dois fatores.

( ) Barreira que filtra o tráfego entre redes.

( ) Canal seguro para transmissão de dados em redes públicas.

( ) Monitoramento de tráfego para identificar atividades suspeitas.

( ) Método que protege dados usando algoritmos.

( ) Processo que verifica a identidade com uma etapa extra de segurança.

A sequência está correta em

Provas

Os sistemas de armazenamento RAID, SAN e NAS são tecnologias amplamente utilizadas em ambientes de TI para atender às necessidades de armazenamento de dados. Cada uma dessas soluções oferece benefícios específicos, como redundância, escalabilidade e acessibilidade, dependendo das demandas de desempenho e segurança. Compreender as diferenças entre elas é essencial para escolher a solução mais adequada para diferentes cenários. Nesse contexto, relacione adequadamente as colunas a seguir.

1. RAID.

2. SAN.

3. NAS.

4. RAID 1.

5. NAS.

( ) Rede de armazenamento que conecta dispositivos por alta velocidade.

( ) Combinação de discos para melhorar desempenho e/ou redundância.

( ) Dispositivo em rede que fornece acesso centralizado a arquivos.

( ) Método que utiliza espelhamento.

( ) Geralmente é encontrado em redes domésticas e pequenas empresas.

A sequência está correta em

Provas

Sistemas de controle predial, como CFTV (Circuito Fechado de Televisão) e controle de acesso, são fundamentais para segurança e gestão eficiente de edifícios. Esses sistemas integram tecnologias avançadas, como câmeras IP, biometria e cartões de proximidade, para monitorar atividades e restringir o acesso a áreas específicas. O domínio desses conceitos é essencial para profissionais que lidam com infraestrutura predial e segurança. De acordo com os conceitos e as aplicações de CFTV e controle de acesso, marque V para as afirmativas verdadeiras e F para as falsas.

( ) As câmeras IP são preferidas em sistemas modernos de CFTV devido à facilidade de integração em redes de dados e à capacidade de transmissão remota de imagens em alta resolução.

( ) Sistemas de controle de acesso baseados em biometria são menos seguros do que sistemas baseados em cartões de proximidade, pois não podem ser personalizados para cada usuário.

( ) O uso de NVR (Network Video Recorder) em sistemas de CFTV permite a gravação e o armazenamento de vídeos diretamente na rede, sem a necessidade de conexões físicas específicas com as câmeras.

( ) Em sistemas de controle de acesso, a autenticação de dois fatores (exemplo: cartão + biometria) aumenta significativamente a segurança contra acessos não autorizados.

( ) A iluminação infravermelha é uma tecnologia amplamente utilizada em câmeras de segurança para garantir visibilidade em ambientes de baixa luminosidade.

A sequência está correta em

Provas

Caderno Container