Foram encontradas 38.412 questões.

3956528

Ano: 2025

Disciplina: TI - Redes de Computadores

Banca: Ápice

Orgão: Pref. Boa Vista-PB

Disciplina: TI - Redes de Computadores

Banca: Ápice

Orgão: Pref. Boa Vista-PB

Provas:

A rede de computadores cujo acesso restrito

aos usuários dentro de uma mesma organização é

denominada:

Provas

Questão presente nas seguintes provas

3956527

Ano: 2025

Disciplina: TI - Redes de Computadores

Banca: Ápice

Orgão: Pref. Boa Vista-PB

Disciplina: TI - Redes de Computadores

Banca: Ápice

Orgão: Pref. Boa Vista-PB

Provas:

Analise as afirmações a seguir a respeito do

Firewall:

I. O Firewall é um mecanismo de segurança que controla o fluxo de dados na rede, permitindo ou bloqueando conexões, de acordo com regras definidas.

II. O Firewall pode ser hardware ou software.

III. O Firewall substitui completamente os antivírus, não sendo necessárias outras ferramentas de proteção.

IV. O Firewall do Windows 10 é um exemplo de firewall software.

V. Desativar o Firewall é uma medida recomendada quando se deseja aumentar a velocidade da internet.

Estão corretas:

I. O Firewall é um mecanismo de segurança que controla o fluxo de dados na rede, permitindo ou bloqueando conexões, de acordo com regras definidas.

II. O Firewall pode ser hardware ou software.

III. O Firewall substitui completamente os antivírus, não sendo necessárias outras ferramentas de proteção.

IV. O Firewall do Windows 10 é um exemplo de firewall software.

V. Desativar o Firewall é uma medida recomendada quando se deseja aumentar a velocidade da internet.

Estão corretas:

Provas

Questão presente nas seguintes provas

3956521

Ano: 2025

Disciplina: TI - Redes de Computadores

Banca: Ápice

Orgão: Pref. Boa Vista-PB

Disciplina: TI - Redes de Computadores

Banca: Ápice

Orgão: Pref. Boa Vista-PB

Provas:

Para utilizar redes e serviços da Internet de forma

eficiente, existem ferramentas e procedimentos

específicos. Sobre noções básicas de redes de

computadores, analise as afirmações a seguir:

I. Configurar corretamente o endereço IP e a máscara de sub-rede é essencial para se conectar em redes locais.

II. Firewalls ajudam a proteger redes e dispositivos contra acessos não autorizados.

III. É seguro deixar portas de rede abertas sem configuração de segurança.

IV. Os dispositivos conectados na mesma rede devem compartilhar obrigatoriamente o mesmo IP.

Estão corretas:

I. Configurar corretamente o endereço IP e a máscara de sub-rede é essencial para se conectar em redes locais.

II. Firewalls ajudam a proteger redes e dispositivos contra acessos não autorizados.

III. É seguro deixar portas de rede abertas sem configuração de segurança.

IV. Os dispositivos conectados na mesma rede devem compartilhar obrigatoriamente o mesmo IP.

Estão corretas:

Provas

Questão presente nas seguintes provas

3956520

Ano: 2025

Disciplina: TI - Redes de Computadores

Banca: Ápice

Orgão: Pref. Boa Vista-PB

Disciplina: TI - Redes de Computadores

Banca: Ápice

Orgão: Pref. Boa Vista-PB

Provas:

Uma rede de computadores possibilita a troca de

informações entre dispositivos, mesmo que estejam

geograficamente distantes. Assinale a alternativa

correta:

Provas

Questão presente nas seguintes provas

3956378

Ano: 2025

Disciplina: TI - Redes de Computadores

Banca: Ápice

Orgão: Pref. Boa Vista-PB

Disciplina: TI - Redes de Computadores

Banca: Ápice

Orgão: Pref. Boa Vista-PB

Provas:

Analise as afirmações a seguir:

I. Uma rede de computadores permite o compartilhamento de dados, impressoras e conexões entre vários dispositivos.

II. A Internet é a rede mundial que interliga computadores em diferentes países.

III. Uma Intranet é uma rede interna, restrita a uma organização, que utiliza tecnologias da Internet.

IV. O DNS é o protocolo utilizado para enviar e-mails entre usuários da Internet.

V. O roteador é o dispositivo central de uma rede de computadores que serve para armazenar os arquivos da rede.

Estão corretas:

I. Uma rede de computadores permite o compartilhamento de dados, impressoras e conexões entre vários dispositivos.

II. A Internet é a rede mundial que interliga computadores em diferentes países.

III. Uma Intranet é uma rede interna, restrita a uma organização, que utiliza tecnologias da Internet.

IV. O DNS é o protocolo utilizado para enviar e-mails entre usuários da Internet.

V. O roteador é o dispositivo central de uma rede de computadores que serve para armazenar os arquivos da rede.

Estão corretas:

Provas

Questão presente nas seguintes provas

3956115

Ano: 2025

Disciplina: TI - Redes de Computadores

Banca: Unesc

Orgão: Pref. Três Barras-SC

Disciplina: TI - Redes de Computadores

Banca: Unesc

Orgão: Pref. Três Barras-SC

Provas:

Este sistema hierárquico e distribuído é um componente

fundamental da infraestrutura da Internet, responsável

por traduzir nomes de domínio legíveis por humanos

(como 'www.exemplo.com.br') em endereços IP

numéricos (como '192.0.2.1'), que são necessários para

que os computadores possam localizar e se comunicar

uns com os outros na rede. Marque a alternativa

CORRETA que corresponde ao protocolo descrito.

Provas

Questão presente nas seguintes provas

O padrão HTTP define uma série de métodos de requisição (também conhecidos por HTTP Verbs). Os

métodos podem ser do tipo: safe (seguros), idempotent ou cacheable. De acordo com a especificação

do protocolo, métodos safe (seguros) não alteram o estado do servidor.

Assinale a alternativa que contém apenas métodos do tipo safe segundo o padrão mencionado:

Assinale a alternativa que contém apenas métodos do tipo safe segundo o padrão mencionado:

Provas

Questão presente nas seguintes provas

Considere a seguinte situação hipotética:

Um administrador de sistemas está configurando a política de firewall em um servidor Linux que utiliza o iptables. O requisito é permitir apenas conexões de entrada via SSH (porta 22/TCP) e bloquear todas as demais portas de entrada.

A alternativa que apresenta CORRETAMENTE os comandos necessários para atender a essa necessidade é:

Um administrador de sistemas está configurando a política de firewall em um servidor Linux que utiliza o iptables. O requisito é permitir apenas conexões de entrada via SSH (porta 22/TCP) e bloquear todas as demais portas de entrada.

A alternativa que apresenta CORRETAMENTE os comandos necessários para atender a essa necessidade é:

Provas

Questão presente nas seguintes provas

- Gerenciamento de Redes

- Transmissão de DadosTransmissão de Multimídia, Streaming e VozQoS: Quality of Service

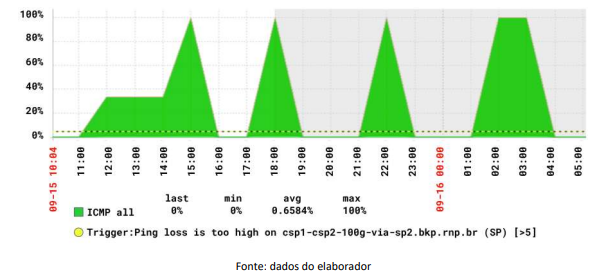

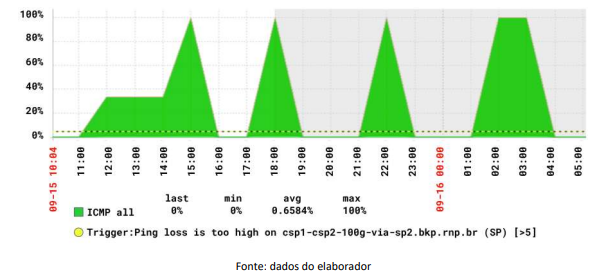

O gráfico a seguir, gerado pelo Zabbix, apresenta a perda de pacotes ICMP (ICMP loss) para um host

monitorado no período entre 15/09 10:04 e 16/09 05:00. Há um trigger configurado para alertar quando

a perda ultrapassar 5%. Observam-se momentos de estabilidade e também picos de perda

significativos.

Com base nos dados do gráfico de ICMP LOSS acima, analise as questões a seguir:

• Em qual faixa de tempo ocorre a maior instabilidade de conectividade? • Qual é a média aproximada de perda de pacotes registrada no período? • Considerando o trigger configurado, em quais momentos ele provavelmente foi acionado?

Assinale a alternativa CORRETA:

Com base nos dados do gráfico de ICMP LOSS acima, analise as questões a seguir:

• Em qual faixa de tempo ocorre a maior instabilidade de conectividade? • Qual é a média aproximada de perda de pacotes registrada no período? • Considerando o trigger configurado, em quais momentos ele provavelmente foi acionado?

Assinale a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

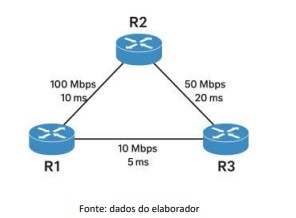

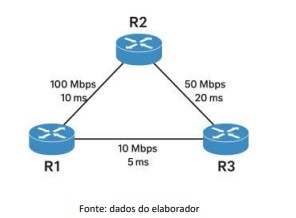

Uma rede corporativa interna possui três roteadores interconectados, formando uma rede intra-AS. Os

roteadores estão interconectados por enlaces que apresentam as seguintes características, conforme

figura a seguir:

O administrador define uma métrica composta para o custo de cada enlace:

• componente largura de banda: BW_comp = reference_bw / link_bw, com reference_bw = 100 Mbps.

• componente atraso normalizado: Delay_norm = delay_ms / max_delay_ms, com max_delay_ms = 20 ms.

• custos combinados com pesos: Custo = w_bw * BW_comp + w_delay * Delay_norm, onde w_bw + w_delay = 1.

Considere dois cenários de pesos:

• Cenário 1: w_bw = 0.7, w_delay = 0.3 (prioridade à largura de banda). • Cenário 2: w_bw = 0.3, w_delay = 0.7 (prioridade ao atraso).

Considere dois protocolos de roteamento hipotéticos:

• Protocolo A: escolhe a rota de menor custo (métrica composta).

• Protocolo B: escolhe a rota com menor contagem de saltos.

Com base nos dados fornecidos, assinale a alternativa CORRETA sobre o comportamento geral da escolha de rota entre R1 e R3:

O administrador define uma métrica composta para o custo de cada enlace:

• componente largura de banda: BW_comp = reference_bw / link_bw, com reference_bw = 100 Mbps.

• componente atraso normalizado: Delay_norm = delay_ms / max_delay_ms, com max_delay_ms = 20 ms.

• custos combinados com pesos: Custo = w_bw * BW_comp + w_delay * Delay_norm, onde w_bw + w_delay = 1.

Considere dois cenários de pesos:

• Cenário 1: w_bw = 0.7, w_delay = 0.3 (prioridade à largura de banda). • Cenário 2: w_bw = 0.3, w_delay = 0.7 (prioridade ao atraso).

Considere dois protocolos de roteamento hipotéticos:

• Protocolo A: escolhe a rota de menor custo (métrica composta).

• Protocolo B: escolhe a rota com menor contagem de saltos.

Com base nos dados fornecidos, assinale a alternativa CORRETA sobre o comportamento geral da escolha de rota entre R1 e R3:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container