Foram encontradas 50 questões.

Com relação à estrutura organizacional dos Institutos Federais, prevista na Lei nº 11.892/08,

é CORRETO afirmar que:

Provas

Questão presente nas seguintes provas

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

- CriptografiaGerenciamento de Chaves Criptográficas

Segundo Kurose (2013), “técnicas criptográficas permitem que um remetente disfarce os dados de modo que um intruso não consiga obter nenhuma informação dos dados interceptados”.

Sobre técnicas e algoritmos de criptografia, afirma-se que:

I) a criptografia de chave simétrica usa apenas uma chave.

II) os algoritmos de criptografia desconhecidos aumentam a segurança.

III) as chaves pública e privada derivam uma da outra.

IV) a chave privada é conhecida apenas do destinatário.

Assinale a alternativa que apresenta somente as afirmativas CORRETAS.

Provas

Questão presente nas seguintes provas

O modelo de referência OSI define diversas tarefas pelas quais a Camada de Enlace de Dados

é responsável. Assinale V (VERDADEIRO) ou F (FALSO) para cada uma das afirmativas

abaixo: ( ) Lidar com erros de transmissão.

( ) Regular o fluxo de dados em situações em que transmissor e receptor diferem em velocidade.

( ) Efetuar o controle de sequência e multiplexação dos pacotes.

( ) Lidar com rotas alternativas.

( ) Lidar com endereçamento físico usando a subcamada MAC.

Assinale a alternativa que contém a sequência CORRETA de cima para baixo:

Provas

Questão presente nas seguintes provas

- Transmissão de DadosCaracterísticas de TransmissãoLargura de Banda

- Transmissão de DadosCaracterísticas de TransmissãoTaxa de Transferência de Dados

Em 1924, Henry Nyquist provou que, se um sinal arbitrário atravessar um filtro passa-baixa

de largura de banda B, o sinal filtrado poderá ser completamente reconstruído a partir de apenas

2B amostras/segundo. Se o sinal consistir em V níveis discretos, o teorema de Nyquist afirma

que a taxa máxima de dados do canal é de 2B*log2

V bits/s.

Sobre esse teorema, as seguintes afirmativas são feitas: I) Ele só é válido para canais livres de ruído;

II) O logaritmo em base 2 indica que a quantidade de informação é medida em base binária;

III) Ele é inválido para sinais cuja largura de banda não é limitada em frequência.

Assinale a alternativa que contém todas as afirmativas CORRETAS

Provas

Questão presente nas seguintes provas

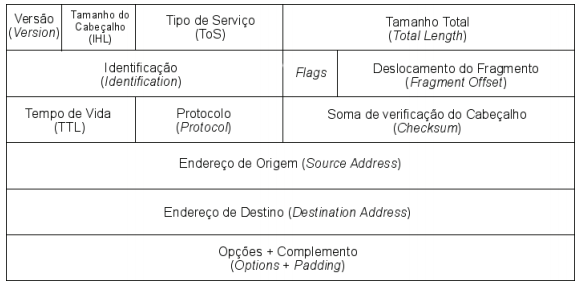

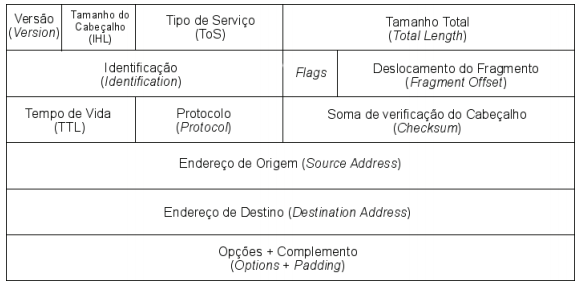

Embora o protocolo IPv4 esteja em processo de substituição, ainda é usado por muitos hosts

conectados à internet. Sobre o cabeçalho desse protocolo, ilustrado pela Figura abaixo, afirma-se que:

I) o campo Tamanho do Cabeçalho varia de 20 a 60 bytes, já o campo Tamanho Total indica a soma cabeçalho mais dados. II) o campo Deslocamento de Fragmentação indica a posição relativa do fragmento no pacote. Se o pacote for fragmentado em duas partes, a primeira será numerada de 0 e a segunda, de 1. III) o campo TTL indica a quantidade de roteadores pelos quais o pacote pode passar. Quando esse número é zerado, o pacote é descartado. IV) O campo Protocolo define o protocolo de camada de transporte que está encapsulado dentro do IP. Assinale a alternativa que apresenta somente as afirmativas CORRETAS.

I) o campo Tamanho do Cabeçalho varia de 20 a 60 bytes, já o campo Tamanho Total indica a soma cabeçalho mais dados. II) o campo Deslocamento de Fragmentação indica a posição relativa do fragmento no pacote. Se o pacote for fragmentado em duas partes, a primeira será numerada de 0 e a segunda, de 1. III) o campo TTL indica a quantidade de roteadores pelos quais o pacote pode passar. Quando esse número é zerado, o pacote é descartado. IV) O campo Protocolo define o protocolo de camada de transporte que está encapsulado dentro do IP. Assinale a alternativa que apresenta somente as afirmativas CORRETAS.

Provas

Questão presente nas seguintes provas

Códigos de detecção e correção de erros são muito comuns no cenário de redes de

computadores, especialmente em mídias propensas a erros. Três códigos são bastante usados

nesses casos: paridade, checksums e CRC.

Assinale a alternativa que contém afirmações INCORRETAS sobre códigos de detecção e

correção de erros:

Provas

Questão presente nas seguintes provas

O Protocolo de Transferência de Hiper Texto (HTTP) é usado para acessar dados na Web (Fourouzan, 2008) e, na sua versão 1.1: I) usa métodos de solicitação em formato ASCII. II) permite que uma conexão se mantenha aberta para tratar futuras solicitações. III) encapsula as mensagens em cabeçalhos tipo MIME (Multipurpose Internet Mail Extensions) IV) está associado à porta 80 do protocolo TCP, por padrão. Estão CORRETAS as afirmativas:

Provas

Questão presente nas seguintes provas

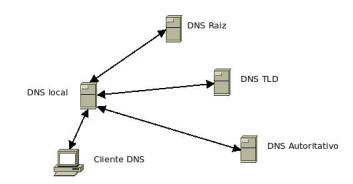

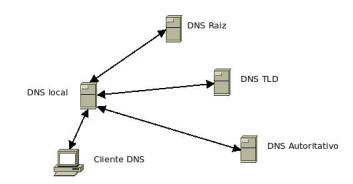

Para conciliar os interesses das pessoas, que se recordam mais facilmente de nomes, aos dos

roteadores, que preferem endereços de comprimento fixo, é necessário um serviço de diretório

chamado DNS (Domain Name System) (Adaptado de Kurose, 2013).

Sobre um serviço DNS local, não autoritativo, afirma-se que: I) a consulta do cliente DNS para o DNS local é chamada iterativa. II) o DNS local resolve a consulta do cliente, sem outras consultas, desde que ela já tenha sido feita anteriormente. III) os servidores DNS TLD resolvem todos os servidores autoritativos da hierarquia DNS. IV) o DNS local também responde a consultas não locais. Assinale a alternativa que apresenta somente as afirmativas CORRETAS.

Sobre um serviço DNS local, não autoritativo, afirma-se que: I) a consulta do cliente DNS para o DNS local é chamada iterativa. II) o DNS local resolve a consulta do cliente, sem outras consultas, desde que ela já tenha sido feita anteriormente. III) os servidores DNS TLD resolvem todos os servidores autoritativos da hierarquia DNS. IV) o DNS local também responde a consultas não locais. Assinale a alternativa que apresenta somente as afirmativas CORRETAS.

Provas

Questão presente nas seguintes provas

Tanto o modelo OSI quanto o TPC/IP incluem uma camada de rede que fornece diversos

serviços, EXCETO:

Provas

Questão presente nas seguintes provas

Deseja-se segmentar logicamente uma rede IPv4 em 30 sub-redes, pela configuração de

máscaras em seus dispositivos.

Assinale a máscara de rede mais adequada aos propósitos do administrador dessa rede.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container